涉密Widows系统的安全性与维护策略

随着信息技术的飞速发展,涉密信息的安全保护显得尤为重要。在众多操作系统之中,Widows因其广泛的应用和强大的功能,成为了涉密系统建设的主要选择之一。本文将探讨涉密Widows系统的安全性与维护策略,以确保信息安全无虞。

标签:涉密系统,Widows,安全性

一、涉密Widows系统的特点

涉密Widows系统与普通Widows系统相比,具有以下特点:

高度安全性:涉密系统对用户权限、文件访问等进行严格控制,确保信息不被非法访问。

系统稳定性:涉密系统经过严格测试,确保在长时间运行中保持稳定。

功能定制化:根据涉密需求,对系统功能进行定制化开发,满足特定业务需求。

数据加密:对涉密数据进行加密存储和传输,防止数据泄露。

标签:特点,稳定性,定制化,数据加密

二、涉密Widows系统的安全性策略

为确保涉密Widows系统的安全性,以下策略可供参考:

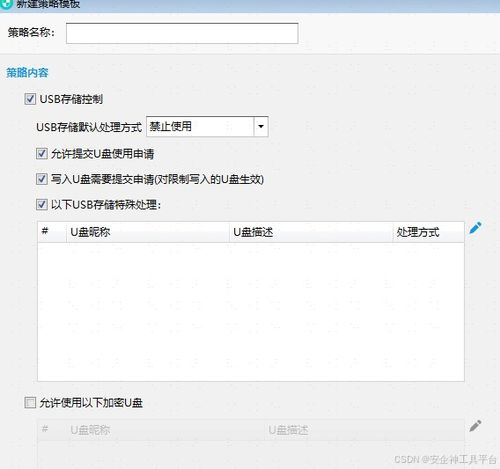

用户权限管理:严格控制用户权限,确保用户只能访问其授权的信息。

文件访问控制:对涉密文件进行访问控制,防止非法访问和修改。

系统更新与补丁:定期更新系统补丁,修复已知漏洞,降低安全风险。

数据加密:对涉密数据进行加密存储和传输,确保数据安全。

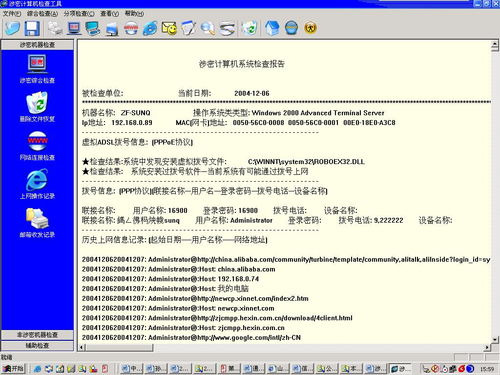

安全审计:对系统进行安全审计,及时发现并处理安全隐患。

标签:权限管理,文件访问,系统更新,数据加密,安全审计

三、涉密Widows系统的维护策略

为了确保涉密Widows系统的稳定运行,以下维护策略可供参考:

定期备份:定期备份系统数据,防止数据丢失。

系统监控:实时监控系统运行状态,及时发现并处理异常。

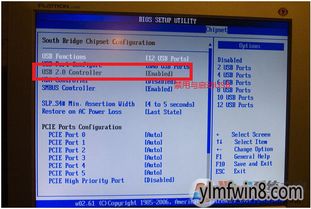

硬件维护:定期检查硬件设备,确保其正常运行。

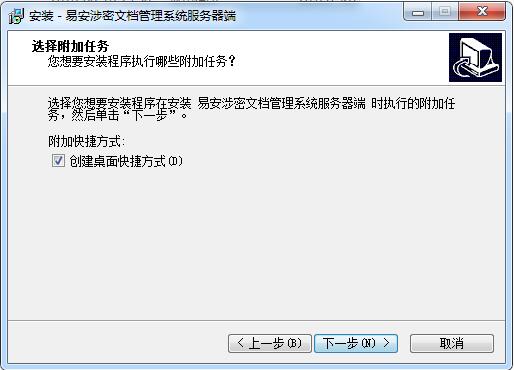

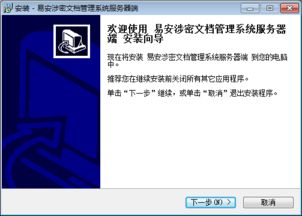

软件升级:及时升级系统软件,提高系统性能和安全性。

安全培训:对系统管理员和用户进行安全培训,提高安全意识。

标签:备份,系统监控,硬件维护,软件升级,安全培训

四、

涉密Widows系统的安全性与维护至关重要。通过以上策略,可以有效提高涉密系统的安全性,确保信息安全无虞。在实际应用中,还需根据具体需求不断优化和调整策略,以适应不断变化的安全环境。

标签:安全性,维护